Cryptyk: Wie Dezentralisierung die Cybersicherheit und den Cloud-Speicher verbessern kann

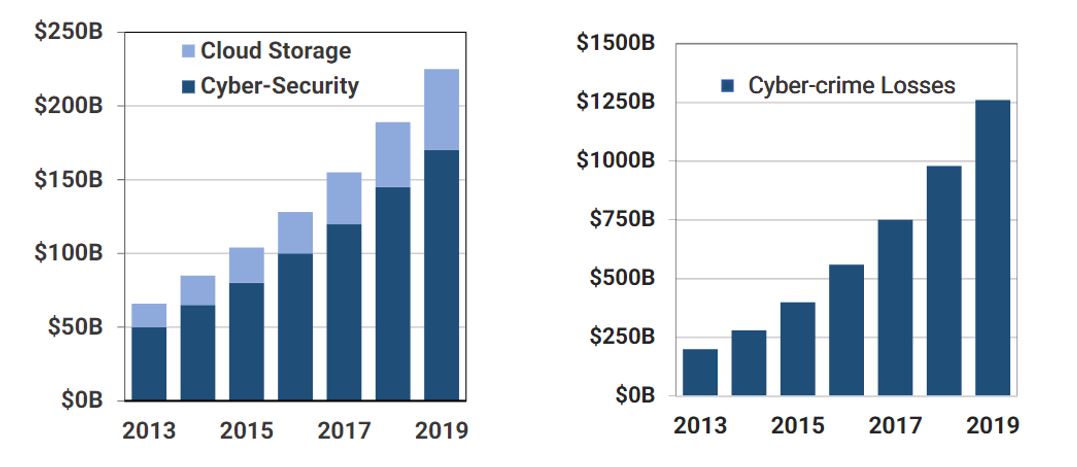

Im Jahr 2018 wird Hacking weltweit zu fast 1 Billion US-Dollar an finanziellen Verlusten führen. Es wird unzählige Branchen betreffen, darunter Banken, Finanzen, Recht, Versicherungen, Gesundheitswesen, Transportwesen, Medien, Regierung und mehr.

Die Sicherheit von Daten ist zu einem so großen Problem geworden, dass für jeden US-Dollar, der für Cloud-Speicher ausgegeben wird, 4 US-Dollar für Cybersicherheit ausgegeben werden, um diesen Speicher zu schützen. Aber es wird schlimmer. Für jeden US-Dollar, der für Cybersicherheit ausgegeben wird, gehen immer noch mehr als 6 US-Dollar durch Cyberkriminalität verloren.

Dies sind gute Nachrichten für Informatik-Majors auf der ganzen Welt, die hochbezahlte Jobs in der Cyber-Sicherheitsbranche finden werden, wenn sie in die Belegschaft eintreten. Es ist auch ein gutes Zeichen für Cyber-Sicherheitsinvestoren.

Für alle anderen zeigt dies jedoch die Ineffektivität und wirtschaftliche Ineffizienz moderner Sicherheitstechnologien und -strategien. Einfach ausgedrückt, die Cybersicherheitsökonomie mit einem Wert von mehr als 100 Milliarden US-Dollar ist kaputt.

Bestehende Cloud-Speicher- und Unternehmenssicherheitslösungen

Unternehmen speichern ihre vertraulichen Daten immer häufiger online über Cloud-Speicherdienstleister. Cloud-Speicher und Cloud-basierte Anwendungen helfen Unternehmen, die Betriebskosten zu senken, Vorabkosten für Hardwarekäufe zu eliminieren und gleichzeitig die Mobilität der Mitarbeiter zu verbessern. An der Cloud gibt es viel zu lieben.

Leider sind diese Vorteile nicht ohne Kosten. Im Fall von Cloud-Speicher zahlen die Kosten für Verbraucher hohe Prämien für Sicherheit der Enterprise-Klasse. Dies ist nach wie vor eine unvollständige Lösung, die sie für verschiedene Arten von Sicherheitsverletzungen anfällig macht.

Es sind nicht nur einige wenige Spieler, die gefährdet sind. Jede einzelne vorhandene Cloud-Speicher- und Unternehmenssicherheitslösung ist grundlegend fehlerhaft. Dies liegt daran, dass alle eine ähnliche zentralisierte Designarchitektur aufweisen, die mehrere Schwachstellen aufweist:

- Externe Bedrohungen durch syndizierte Hackergruppen

- Virale Bedrohungen durch schädliche Softwareprogramme (d. H. Viren, Malware, Ransomware)

- Bedrohungen durch Betriebsstörungen und DDoS-Angriffe (Distributed Denial of Service)

- Interne Bedrohungen durch schlechte Schauspieler, verärgerte Mitarbeiter

- Überwachung fängt Bedrohungen oder Man-in-the-Middle-Angriffe ab

Natürlich gibt es Maßnahmen, die Einzelpersonen und Unternehmen ergreifen können, um ihre Verwundbarkeit zu verringern. In der Größenordnung handelt es sich um teure Kombinationen von Tools wie Antiviren- und Spyware-Software, Verschlüsselung, Firewalls und Partitionen, MFA (Multi-Factor Authorization), DLP (Data Leak Prevention) und Threat Analysis-Produkte sowie CASBs (Cloud Access Security Brokers) ) oder Cloud Security Gateways (CSGs).

Letztendlich reichen all diese Maßnahmen jedoch nicht aus, um die in der Cloud gespeicherten Daten vollständig zu schützen.

Cryptyks Hybrid-Blockchain-Lösung

Seit dem Start von Bitcoin vor weniger als einem Jahrzehnt wurden mehr als 4.500 Kryptowährungen erstellt. Mit dem Hype und dem Geld, das den Kryptomarkt überschwemmt, haben Unternehmer und Opportunisten überall Blockchain-Lösungen für nicht existierende oder unwichtige Probleme entwickelt. Als Investor können Sie das Feld drastisch eingrenzen, indem Sie Ihre Aufmerksamkeit auf die Projekte richten, die sich mit echten, bedeutenden Problemen befassen.

In diesem Sinne ist es für Anleger auch wichtig, einen wesentlichen Unterschied zwischen Versorgungs- und Sicherheitstoken zu verstehen. Während öffentliche Meinung Ist der entscheidende Faktor für den Wert eines Sicherheitstokens, können Utility-Token einen inneren Wert entwickeln, wenn die Volkswirtschaften, die sie verwenden, wachsen.

Das bringt uns zu Cryptyk (CTK) – eine hybride Blockchain-Lösung für Unternehmenssicherheit und Cloud-Speicher. Über die Cryptyk-Plattform verfolgt Cryptyk Inc. einen neuartigen Ansatz, um die Schwachstellen moderner Cyber-Sicherheitstechnologien und -strategien zu beseitigen.

Die Blockchain wird als „Hybrid“ eingestuft, da sie zwei verschiedene dezentrale Plattformen kombiniert – Multi-Cloud-Speicher und Blockchain-Auditing.

VAULT – Dezentraler Multi-Cloud-Speicher und Dateifreigabe

Solange Hacking äußerst rentabel ist, sind häufige Sicherheitsverletzungen praktisch unvermeidbar. Cryptyk hat dies erkannt und eine dezentrale Multi-Cloud-Speicherplattform geschaffen sicher zu hacken. Diese Innovation stellt einen potenziellen Paradigmenwechsel für die Online-Sicherheit dar.

Anstatt das Katz-und-Maus-Spiel mit Hackern zu spielen, die den Cyber-Sicherheitslösungen, die sie stoppen sollen, immer einen Schritt voraus sind, stellt Cryptyk das Spiel auf den Kopf. Sie gehen davon aus, dass es nur eine Frage der Zeit ist, bis Hacker und virale Angriffe irgendwo eine Sicherheitslücke ausnutzen.

Anstatt zu versuchen, das Unvermeidliche zu verhindern, entwickelten sie einen technologischen Prozess, der die Ausnutzung von Sicherheitsverletzungen nutzlos macht.

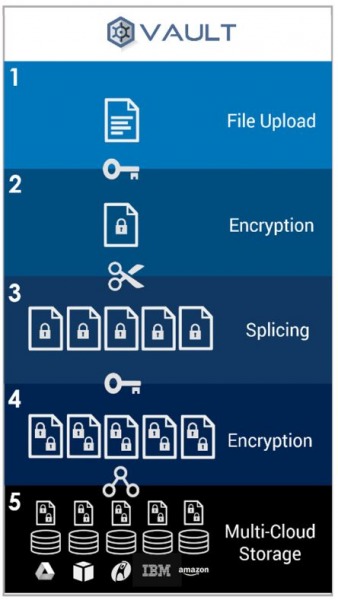

Wenn eine Datei auf VAULT hochgeladen wird, wird sie automatisch in mehrere verschlüsselte Teile aufgeteilt, die von unabhängigen Cloud-Speicheranbietern wie Google Drive, Amazon S3, iCloud, Microsoft Azure, Dropbox usw. separat gespeichert werden. Die Verschlüsselungsschlüssel, mit denen der Zugriff auf die einzelnen Dateien freigeschaltet wird Ein Teil der Datei wird auf den eigenen Smart-Geräten des Benutzers gespeichert.

Damit ein Hacker Zugriff auf eine einzelne Datei erhält, muss er gleichzeitig in drei der fünf Speicheranbieter eindringen, den eindeutig codierten Hash ermitteln, der jeden Teil der Datei verknüpft, und 6 Ebenen der SHA-256-Bit-Verschlüsselung in Militärqualität entschlüsseln. und brechen Sie in das Gerät des Benutzers ein, um dessen privaten Schlüssel zu entschlüsseln. Anders ausgedrückt, Hacking ist weder praktisch noch praktikabel.

Dieser Prozess reduziert die potenzielle Angriffsfläche um mehr als 90% und ermöglicht Kunden dennoch den Zugriff auf Dateien mit einer Geschwindigkeit, die mit Google Drive vergleichbar ist.

SENTRY – Blockchain-Sicherheitsüberprüfung

VAULT ist immun gegen drei der fünf Bedrohungen für den Cloud-Speicher: externe Bedrohungen, betriebliche Bedrohungen und virale Bedrohungen. Der zweite Teil der Cryptyk-Hybridlösung, SENTRY, befasst sich mit den beiden anderen Bedrohungen.

SENTRY ist eine Prüfungsplattform, die auf einer unveränderlichen Blockchain basiert. Es steuert den gesamten Benutzerzugriff auf die Cryptyk-Plattform und verfolgt die gemeinsame Nutzung und Kommunikation von Dateien. Durch die kontinuierliche KI-Überwachung der Blockchain ist Cryptyk auch in der Lage, internen Sicherheits- und Überwachungsbedrohungen entgegenzuwirken. In Kombination mit VAULT können alle fünf Hauptschwachstellen zentraler Plattformen behoben werden.

Neben diesen Sicherheitsvorteilen ist die SENTRY-Blockchain auch das Rückgrat des CTK-Token-Ökosystems von Cryptyk. Es wird Aktivitäten wie Kundenversuche und -käufe, Mining-Zahlungen, Entwicklerzahlungen, Zahlungen für strategische Partner und Token-Austausch mit anderen Kryptowährungen sowie Fiat-Währungen verwalten.

Cryptyk wurde für ein schnelles, virales Wachstum nach dem Start entwickelt. Wenn eine Bank beispielsweise Cryptyk zum Speichern wichtiger Daten und Dokumente verwendet, werden die Kunden dieser Bank automatisch über ein Cryptyk-Konto mit einer Schnittstelle verbunden, um auf ihr Bankkonto, rechtliche Dokumente usw. zuzugreifen. Dies schafft eine umfassende Sicherheit und gleichzeitig Die schnelle Umwandlung von Kunden in Investoren und Evangelisten, da mehr Unternehmenskunden den Wert des CTK-Tokens erhöhen.

Dropbox verwendete in ähnlicher Weise Wachstums-Hacking-Strategien mit großem Erfolg in der Anfangsphase des Unternehmens seinen Teil des Cloud-Speichermarktes zu erschließen. Angesichts der Tatsache, dass Cryptyk über all diese Tools verfügt, bevor das größte Tool von allen, das CTK-Token, berücksichtigt wird, hat die Plattform eine große Chance, eine signifikante Akzeptanz zu erreichen – und das schnell.

In diesem Artikel wird nur die Oberfläche aller Funktionen der Cryptyk-Plattform zerkratzt. Eine vollständige Aufschlüsselung der beeindruckenden Technologie- und Systemarchitektur finden Sie in deren Informationen technisches Whitepaper.

Aktueller Fortschritt und ICO-Details

Cryptyk verfügt derzeit über eine voll funktionsfähige Prototyp-Plattform, die 3 Monate lang von 40 Benutzern und 40 Hackern getestet wurde. Die Tests haben die Wirksamkeit der Plattform bewiesen und wertvolles Kundenfeedback geliefert, das zur Verbesserung des endgültigen Produktdesigns verwendet wird.

CTK-Token-Investoren können ihr kostenloses 2-GB-Speicherkonto auf der Prototyp-Plattform aktivieren, sobald CTK-Token verteilt werden. Diese Konten werden nach der Bereitstellung automatisch auf das Endprodukt aktualisiert.

Das Cryptyk ICO hat äußerst positive Rückmeldungen von einer Reihe von ICO-Ranking- und Forschungsplattformen erhalten, die in den Awards, Ratings zu finden sind & Überprüfungsabschnitt des Projekts ICO-Website.

Cryptyk ist offizieller IBM Embedded Solutions-Partner und wurde 2018 zu einem der Top 10 Enterprise Security-Startups ernannt. Alles in allem handelt es sich um eine risikoarme Investitionsmöglichkeit mit großem Potenzial angesichts der Markttrends bei Cloud-Speicher und Cybersicherheit.

Der ICO befindet sich derzeit in der Vorverkaufsrunde, die um 20% reduziert wird. Die Teilnahme am Vorverkauf ist nur akkreditierten Anlegern vorbehalten, und eine KYC-Überprüfung ist erforderlich. Der öffentliche Verkauf startet am 18. Juli 2018 und steht allen nicht akkreditierten Anlegern außerhalb der USA und Kanadas offen.

Die Mindestinvestition für den öffentlichen Verkauf beträgt 500 US-Dollar. Um teilzunehmen, registrieren Sie sich einfach auf der CTK Web Wallet-Website.

Weitere Informationen zu Cryptyk finden Sie in deren Informationen Business Whitepaper und FAQ. Um mit den neuesten Plattformentwicklungen und Ereignissen in den Bereichen Cloud-Speicher und Cybersicherheit Schritt zu halten, Tritt Cryptyk per Telegramm bei.