Hvad er kryptografi?

Når man forsker kryptokurver, du er sandsynligvis stødt på udtrykket “kryptografi”. Du tror måske kryptografi er forbundet med kryptokurver på en eller anden måde, og du ville være korrekt.

Imidlertid bruges kryptografi til langt flere applikationer, såsom databeskyttelse, pengeautomater, computeradgangskoder og meget mere. I denne artikel leder vi dig gennem det grundlæggende i kryptografi og diskuterer dets rolle i kryptokurver.

Historie af kryptografi

Kryptografi er en metode til at skjule information for at holde indholdet sikkert og hemmeligt. For at afdække oplysningerne skal læseren vide, hvordan oplysningerne er blevet ændret, eller krypteret. Den krypterede besked kan, hvis den udføres korrekt, kun læses af afsenderen og modtageren.

Kryptografi er langt fra nyt og har eksisteret i tusinder af år. Historisk blev kryptografi brugt til at sende vigtige meddelelser, som kun var beregnet til et udvalg af øjne. De første kryptografiske meddelelser blev fundet på gamle egypterers websteder, men de første beviser for, at kryptografi blev brugt strategisk, dateres tilbage til den romerske æra.

Caesar Cipher

Caesar Cipher

Ifølge historikere brugte Julius Caesar kryptografi og udviklede sin såkaldte Caesar Cipher at sende hemmelige beskeder til hans højtstående generaler. Denne metode til at beskytte følsomme oplysninger fra uønskede øjne er blevet brugt indtil den moderne æra.

Under Anden Verdenskrig brugte tyskerne en krypteringsmaskine kaldet Enigma Machine til at sende vigtige oplysninger til deres rækker. Som med de fleste kryptografier var der en måde at knække den på, som blev opdaget af Alan Turing (matematisk geni og navnebror af Turing-testen), nu af nogle set som et af de mest afgørende vendepunkter i 2. verdenskrig.

Grundlæggende om kryptografi

Ovennævnte Caesar Cipher, eller shift cipher, er en af de enkleste måder at kryptere en besked på og forstå kryptografi. Det kaldes også et skiftkoder, fordi det erstatter de oprindelige bogstaver i en meddelelse med andre bogstaver ved at skifte op eller ned i alfabetet.

For eksempel, hvis vi krypterer meddelelsen med +3, ville A blive D, og K ville blive N. Omvendt, med en regel på -2, ville D blive B og Z ville blive X.

læs alt om investering i blockchain

uhdg hyhubwklqj rq lqyhvw lq eorfnfkdlq

Selvom dette er en af de enkleste kryptografiske metoder, er logikken bag det stort set den samme for hver metode. Der er en besked, der er hemmelig for alle, bortset fra de berørte parter, og en proces, der gør denne besked ulæselig for alle undtagen for dem, der kender. Denne proces er krypteringen, og den har to elementer:

Krypteringen – Dette er det regelsæt, du bruger til at kode informationen. For eksempel skifter alfabetet et X-antal bogstaver som i Caesar-krypteringen. Krypteringen behøver ikke nødvendigvis at være en hemmelighed, fordi du kun kan læse den, hvis du har adgang til nøglen.

Nøglen – Dette fortæller dig, hvordan du arrangerer sæt af regler for kryptering. For Caesar-krypteringen ville dette antallet af bogstaver, som krypteringen ville skifte alfabetisk, såsom +3 eller -2. Nøglen er det værktøj, der bruges til at dechifrere en meddelelse.

Så mange mennesker kan have adgang til den samme chiffer, men uden nøglen er de stadig ikke i stand til at knække den.

Processen til overførsel af en hemmelig besked går som følger:

- Part A ønsker at sende en besked til part B, men ønsker ingen til at læse den.

- Part A bruger en nøgle til at kryptere beskeden og omdanne teksten til en krypteringstekst.

- Part B modtager krypteringsteksten.

- Part B bruger den samme nøgle til at dekryptere krypteringsteksten og kan nu læse beskeden.

Fremskridt inden for kryptografi

Krypterede meddelelser krypteres for at beskytte deres indhold, hvilket betyder, at der altid vil være parter, der er interesserede i at få disse oplysninger. Men da folk har forsøgt og formået at knække forskellige koder, er kryptografi blevet tvunget til at tilpasse sig. Det har bevæget sig langt ud over bare skiftende bogstaver i alfabetet og udviklet sig til ekstremt komplekse gåder, der bliver stadig sværere at løse. I stedet for at skifte nogle få bogstaver i alfabetet, ændres bogstaver nu til tal, andre bogstaver og symboler baseret på hundreder eller tusinder af mellemliggende trin.

Computer-æraen førte til en eksponentiel stigning i vanskeligheden ved kryptering. Dette skyldes, at computere bragte en drastisk stigning i beregningskraft med sig. Den menneskelige hjerne er stadig langt den mest komplekse computer omkring, men når det kommer til beregninger, er computere meget hurtigere og kan håndtere langt større beregninger.

Kryptografien i den digitale æra indebærer elektroteknik, datalogi og matematik. Beskeder er nu generelt krypteret og dekrypteret ved hjælp af meget komplekse algoritmer oprettet af en kombination af disse teknologier. Uanset hvor stærk krypteringen er, vil der altid være mennesker, der arbejder for at knække den.

Knæk koden

Du kan se, at selv uden nøglen er en Caesar Cipher ikke for svært at knække. Hvert bogstav kan kun tage 25 forskellige værdier, og for de fleste af værdierne giver meddelelsen ikke mening. Ved hjælp af forsøg og fejl ville du være i stand til at dechiffrere meddelelsen uden for meget indsats.

At knække en kryptering ved at prøve alle muligheder er kendt som råstyrke. Det betyder at prøve alle muligheder, indtil en løsning passer. Med en stigning i computerkraft bliver dette en mere realistisk trussel, som kun kan tackles ved at øge kompleksiteten af krypteringen. Jo flere mulige nøgler der er til en kryptering, jo sværere bliver det at ”råskrive” dig vej til meddelelsen.

Nuværende avancerede cifre giver mulighed for billioner af mulige nøgler, hvilket gør brute force mindre en trussel. Det er imidlertid blevet hævdet, at supercomputere, og specielt kvantecomputere, vil snart være i stand til at knække de fleste krypteringer gennem brutal kraft på grund af deres uovertruffen beregningskraft.

Som sagt bliver dechifrering af meddelelser sværere og sværere, men det er ikke umuligt. Dette skyldes, at en chiffer iboende er bundet af et sæt regler. Reglerne kan analyseres og give plads til en mere subtil måde at dekryptere en besked på: frekvensanalyse.

Med den enorme stigning i cifreers kompleksitet kan dette kun gøres via computere i dag, men det kan stadig gøres. Denne teknik analyserer tilbagevendende begivenheder og forsøger at finde nøglen gennem denne metode.

Lad os bruge eksemplet på Caesar Cipher igen for at forklare dette. Vi ved, at bogstavet E bruges langt oftere end andre bogstaver i alfabetet. Når vi anvender denne viden til en Caesar-krypteret besked, vil vi se efter det bogstav, der vises mest. Vi finder ud af, at bogstavet H bruges oftere end andre og tester denne antagelse ved at anvende et -3 skift til meddelelsen. Jo længere en besked bliver, jo lettere bliver frekvensanalysen.

uhdg hyhubwklqj rq lqyhvw lq eorfnfkdlq

Kryptografi og kryptovalutaer

De fleste kryptokurver tjener helt andre formål end at sende hemmelige meddelelser, men kryptografi spiller stadig en nøglerolle. Det har vist sig, at de traditionelle kryptografiske principper og de anvendte værktøjer til det faktisk har flere funktioner, end vi tidligere havde troet.

De vigtigste nyligt opdagede funktioner er hashing og digitale signaturer.

Hashing

Hashing er en kryptografisk metode til at omdanne store mængder data til korte tal, der er svære at efterligne. Det er en nøglekomponent i blockchain-teknologi og er primært beskæftiget med beskyttelsen og integriteten af de data, der strømmer gennem blockchain.

Denne metode bruges hovedsageligt til fire processer:

- for at kontrollere og validere kontosaldi på tegnebøger

- at indkode tegnebogadresser

- at kode transaktioner mellem tegnebøger

- at gøre minedrift af blokke mulig (til minearbejdende kryptokurver) ved at skabe de matematiske gåder, der skal løses for at løse en blok

Digitale signaturer

EN digital signatur, svarer til din egen signatur, bruges til at bekræfte, at du er den, du siger, du er. Når det kommer til kryptokurver, er digitale signaturer matematiske funktioner, der matches til en bestemt tegnebog.

Således fungerer de som bevis for, at en bestemt tegnebog faktisk er den tegnebog, den hævder at være – i det væsentlige er det en digital identifikation af en tegnebog. Ved at vedhæfte en digital signatur til en transaktion kan ingen bestride, at den transaktion kom fra den tegnebog, den foregiver at være kommet fra, og at tegnebogen ikke kan efterlignes af en anden tegnebog.

Digitale signaturer bruger kryptografi til tegnebogidentifikation og matcher i hemmelighed den offentlige og private nøgle i en tegnebog. Din offentlige nøgle er dybest set dit bankkontonummer, mens din private nøgle er pinkoden. Det betyder ikke noget, om folk kender din bankkonto, for det eneste de kan gøre med det er at indbetale penge til din konto. Men hvis de også kender din pinkode, kan du have et reelt problem.

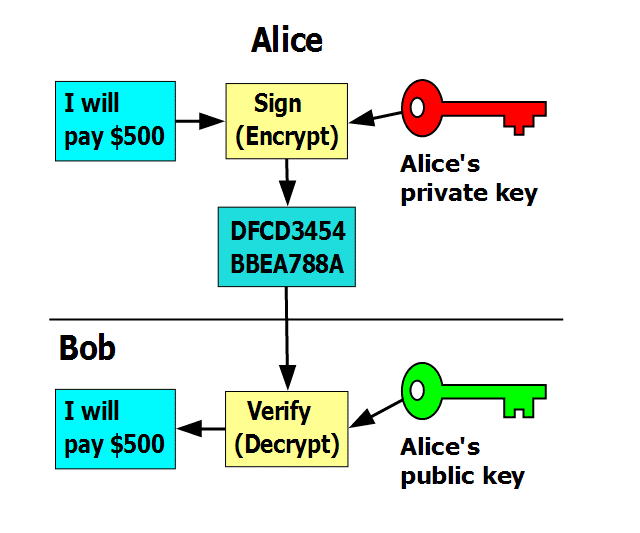

I blockchain bruges den private nøgle til kryptering af transaktioner, mens den offentlige nøgle bruges til dekryptering. Dette er muligt, fordi den afsendende part er den, der er ansvarlig for en transaktion. Den afsendende part krypterer transaktionen med deres private nøgle, men denne kan dekrypteres med modtagerens offentlige nøgle, fordi de kun behøver at kontrollere, at det faktisk var dig, der sendte beskeden. Hvis den afsendende parts offentlige nøgle ikke virker til at dekryptere transaktionen, er transaktionen ikke fra den tegnebog.

Kilde: Wikimedia

Kilde: Wikimedia

I dette system distribueres den offentlige nøgle frit og parres hemmeligt til en privat nøgle. Det er ikke et problem, hvis en offentlig nøgle er kendt, men den private nøgle skal altid holdes hemmelig. Selvom de to er parret, er beregning af andres private nøgle baseret på deres offentlige nøgle beregningsmæssigt så udfordrende, at det er økonomisk og teknisk umuligt.

Beskyttelse af nøglen er en væsentlig ulempe ved denne metode. Hvis andre lærer din private nøgle, kan de få adgang til din tegnebog og foretage transaktioner med den, hvilket faktisk skete i Bloomberg blunder da en rapporteret ved et uheld viste sin private nøgle på tv.

Relaterede: Sådan sikres dine kryptovalutaer

Afsluttende bemærkninger

Den kryptografi, der bruges til blockchain-teknologi har mange forskellige lag. Denne artikel udforsker det grundlæggende i kryptografi og dets anvendelse til blockchains, men der er meget mere teknisk dybde i det. På dette websted du kan lære alt, hvad der er til kryptografi, gratis! Hvis du er mere interesseret i en grundig oversigt over de specifikke kryptografiske metoder, der anvendes i blockchain-teknologi, denne artikel kan være meget nyttigt til at begynde med.

Hvad der er vigtigt at forstå om forholdet mellem kryptografi og blockchain-teknologi er den beskyttelse og sikkerhed, som kryptografi giver. Det giver mulighed for et tillidsløst system, hvor parterne ikke behøver at stole på hinanden, fordi de kan sætte deres tillid til de anvendte kryptografiske metoder..

Siden fremkomsten af Bitcoin i 2009 har kryptografisk beskyttelse af blockchain modstået alle forsøg på databehandling, og der har været mange. Desuden implementerer nye kryptokurver endnu mere sikre kryptografimetoder, hvoraf nogle allerede er kvantesikre og dermed beskyttet mod potentielle fremtidige trusler.

Uden kryptografi kunne der ikke være nogen Bitcoin og ingen kryptokurrency, periode. Utroligt nok er det en videnskabelig metode, der blev opfundet for tusinder af år siden, og som holder vores digitale aktiver sikkert.