QUAN El contracte intel·ligent permet el robatori de fitxes

La funció d’un contracte intel·ligent és senzilla: mantenir actius en dipòsit a totes les parts han complert els requisits d’aquest contracte. Molts projectes de blockchain fan ús de contractes intel·ligents. La idea és que eliminin la necessitat que qualsevol de les parts confiï en l’altra, però què passa quan no es pot confiar en el codi subjacent del propi contracte intel·ligent??

La nostra revisió recent del codi del contracte intel·ligent WHEN va revelar algun codi fraudulent sospitós, maliciós i franc. Seguiu llegint per obtenir més informació.

Problema amb el testimoni ERC20

Per veure aquest codi vosaltres mateixos, visiteu: QUAN contracte intel·ligent

Per dir-ho clarament, el contracte de token WHEN permet al propietari del contracte robar els fons de qualsevol persona, ja sigui en una cartera centralitzada o descentralitzada, maquinari o programari, emmagatzematge en calent o fred, paper o cartera cerebral. No importa, poden moure fitxes d’una cartera a una altra, cosa que significa que també poden robar-les si ho desitgen.

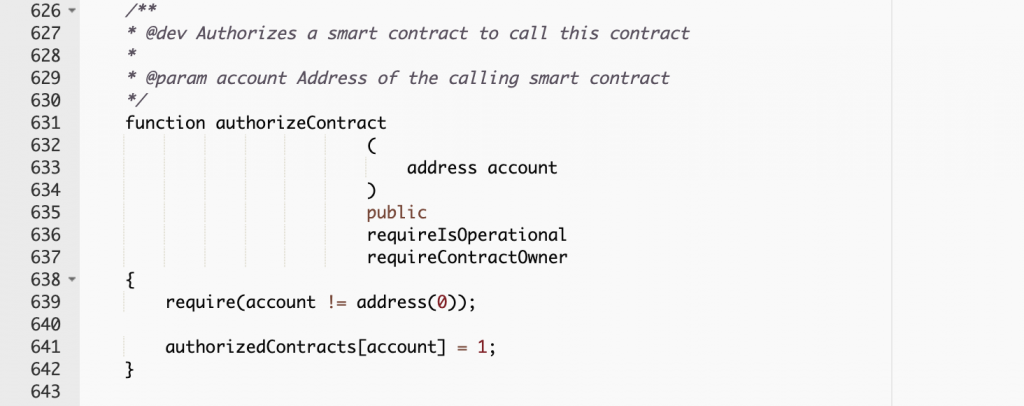

Per tal de robar fons de qualsevol cartera, el propietari del contracte ha de passar primer una adreça Ethereum a la funció “authorizeContract”.

Funció authorizeContract

Aquesta funció té una escletxa de disseny que no només permet al propietari del contracte QUAN introduir qualsevol adreça intel·ligent del contracte que triï, sinó que també pot passar qualsevol adreça de la cartera Ethereum aquí. Tal com es mostra a la imatge anterior, sempre que hi hagi la possibilitat d’afegir / editar / canviar contractes intel·ligents en qualsevol moment sense que es prenguin mesures adequades, els propietaris del contracte poden fer qualsevol cosa. Com que el contracte intel·ligent nou i sense desplegament pot contenir qualsevol tipus de lògica, bona o dolenta, honesta o estafadora, no es pot dir amb seguretat.

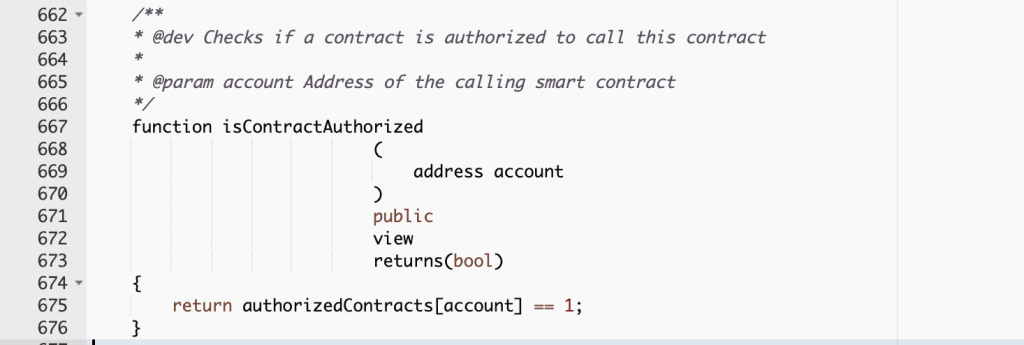

Curiosament, només necessiten una adreça que controlin (ja sigui un contracte intel·ligent o una adreça de cartera) establerta a la variable de matriu “AuthorizedContracts” i són bons. Aquesta variable s’utilitza a la funció “isContractAuthorized” per comprovar si algú té permís per executar la següent funció que us mostrarem a continuació.

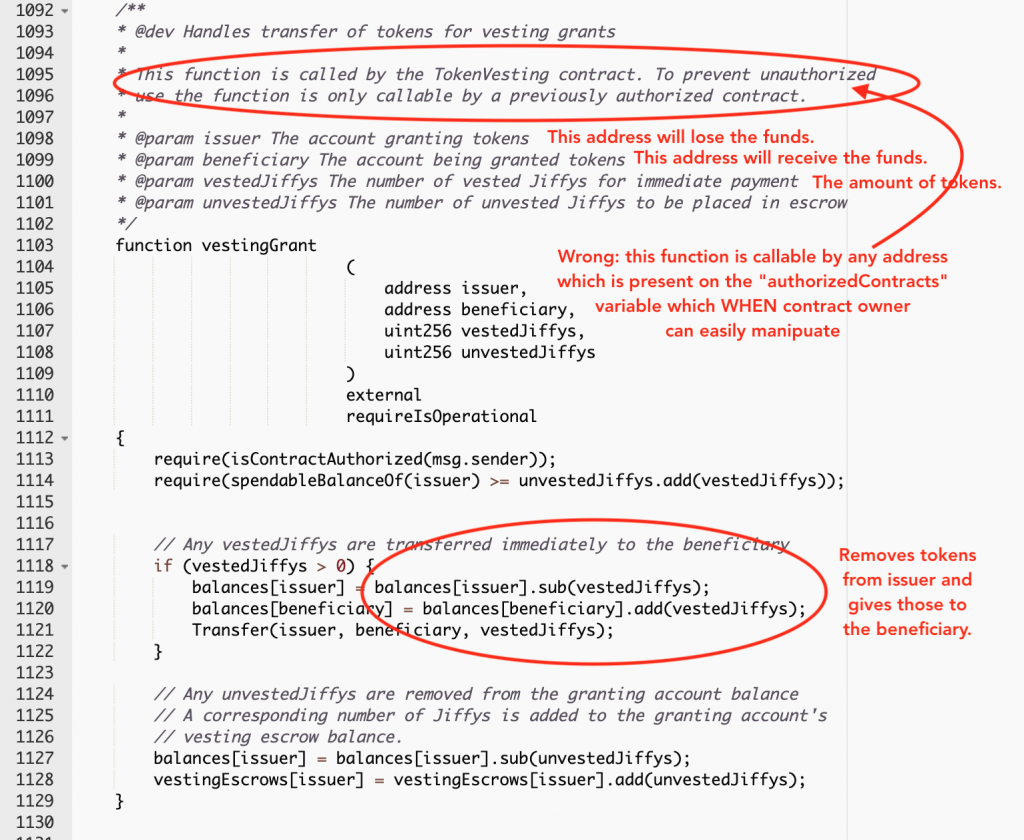

Com QUAN el propietari del contracte us pot robar els fons??

És extremadament fàcil! Cridant una funció d’aparença aparentment innocent anomenada “vestingGrant”.

Només heu de passar els paràmetres següents:

- Emissor → L’adreça d’on robaran les fitxes.

- Beneficiari → L’adreça a on aniran els tokens robats.

- VestedJiffys → La quantitat de fitxes que cal robar.

- UnvestedJiffys o qualsevol cosa que sigui enorme que → 0 (zero).

Confós pel que significa tot això? Tu pots aprendre contractes intel·ligents en anglès senzill a Cointelligence Academy.

Els intercanvis no compleixen la seva diligència deguda!

Ja podeu trobar QUAN en intercanvis com HotBit, IDEX, LATOKEN i BITKER. Tots aquests intercanvis cobren comissions de cotització i haurien d’utilitzar-les per auditar els contractes intel·ligents per trobar aquests problemes i solucionar-los abans de la llista per protegir els seus usuaris..

El nostre OSC Hosam Mazawi va tenir una trucada amb els agents de la llista d’IDEX, que van demanar una tarifa de 5.000 dòlars "intercanvi descentralitzat." Quan se’ls va preguntar per què cobraven aquesta taxa, van dir que es tracta d’una auditoria intel·ligent de contractes i d’auditoria legal. Hosam va afirmar que teníem un informe d’auditoria d’una de les empreses més importants del món i que teníem l’opinió jurídica del nostre assessor jurídic a la nostra jurisdicció, de manera que en aquest cas no eren necessaris els seus costos. Encara es van negar, afirmant que no confien en altres empreses i que ho han de tornar a fer.

Si és així, com va aparèixer la fitxa WHEN a la seva borsa? Sembla ser una prova que IDEX no fa auditories intel·ligents de contractes ni revisions legals abans d’enumerar fitxes al seu intercanvi. Llavors, cap a on van aquests 5.000 dòlars?

Busqueu un servei d’auditoria o servei de due diligence. Visiteu la nostra pàgina de serveis de intel·ligència i obteniu més informació.

Sobre Binod Nirvan

Binod treballa com a auditor intel·ligent de contractes a Cointelligence. Ha estat exposant fitxes d’estafa basades en codi ERC20 o aquestes fitxes que tenen malintencions i mala intenció envers els inversors. Binod també ha treballat amb més d’una dotzena d’inicis de blockchain ajudant-los en auditories intel·ligents de contractes i revisant aplicacions descentralitzades.

Quant a Hosam Mazawi

Hosam Mazawi és l’OSC de Cointel·ligència, la investigació de dades & empresa d’anàlisi. És un estrateg expert en el camp de les criptomonedes. Des del 2017, ha estat assessor de diverses ICO, com Alprockz i Geon Network, orientant-los en els seus esforços de màrqueting i desenvolupament empresarial. Hosam també és cofundador de LemonUnit Boutique Software House, que ofereix programació a mida.