Der Ian Balina Hack im Wert von 2 Millionen US-Dollar: 4 wichtige Sicherheitsmaßnahmen und -erinnerungen

Wenn Sie in der letzten Woche nicht das letzte Summen in der Krypto-Sphäre gehört haben, dann leben Sie wahrscheinlich unter einem Felsen, weil sich (leider) alle Menschen darauf konzentriert haben. Gegen 16 Uhr EST am 16. April 2018, mitten im Livestream, Kryptowährungsinvestor, Berater und selbsternannter „Evangelist“, hatte Ian Balina knapp 2 Millionen US-Dollar aus seiner ETH-Brieftasche gestohlen.

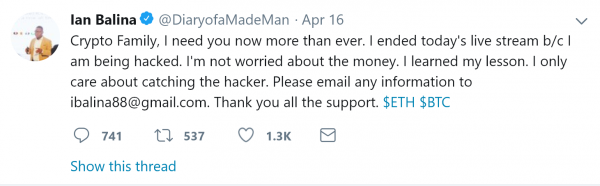

Er beendete abrupt seinen Livestream und twitterte die folgende Nachricht:

Es ist schwer zu ergründen, wie jemand mit Millionenbeständen es so rücksichtslos gespeichert hat. Und der gruseligste Teil – es ist häufiger als Sie denken. In einer inzwischen gelöschten Telegrammmassage erklärte Balina, wie er glaubt, gehackt worden zu sein:

So denke ich, dass ich gehackt wurde. Meine College-E-Mail wurde als Wiederherstellungs-E-Mail an Google Mail aufgeführt. Ich erinnere mich, dass ich eine E-Mail darüber erhalten habe, dass es kompromittiert wurde, und versucht habe, meine College-Sicherheit zu überprüfen, um das Problem zu lösen, aber ich war nicht in der Lage, es schnell zu handhaben, und habe es aufgegeben, weil ich dachte, es sei nur ein altes Email.

Ich behalte Textversionen meiner privaten Schlüssel in meinem Evernote als verschlüsselte Textdateien mit Passwörtern gespeichert. Ich denke, sie haben meine E-Mail mit meiner College-E-Mail gehackt und dann meine Evernote gehackt.

Für diejenigen, die nicht genau wissen, wer Ian Balina ist, begann er Anfang 2017 mit der Erstellung von YouTube-Videos, in denen er Investoren beibrachte, wie man „das System hackt“ und ein sechsstelliges Einkommen verdienen. Er wurde erst in den letzten sechs Monaten nach seiner Enthüllung, dass er a Investition von 90.000 USD in 4 Mio. USD in weniger als 12 Monaten – eine Aussage, die er mit seiner bestätigte Auf Twitter veröffentlichte Blockfolio-Schnappschüsse.

Wie er oder nicht, der Ian Balina-Hack ist eine teure Lektion darüber, wie wichtig es ist, Ihre Krypto sicher zu halten. Hier sind 4 grundlegende Sicherheitsaspekte und Erinnerungen, die HODLer mit dem Durchsuchen, Investieren und Speichern von Krypto vertraut machen und in diese implementieren sollten, um die Wahrscheinlichkeit zu minimieren, gehackt zu werden (oder in sozialen Medien beschimpft zu werden)..

1. Stellen Sie es nicht zur Schau, nur weil Sie es haben

So wie die durchschnittliche Person nicht herumläuft und ihre Bankkontodaten und das Geld, das sie um 2 Uhr morgens in einem heruntergekommenen Viertel in ihrer Brieftasche hat, schreit, sollten Krypto-Investoren ihr Krypto-Portfolio und ihre Bestände nicht online oder persönlich veröffentlichen.

Selbst wenn Sie sich in beliebten Online-Foren wie BitcoinTalk oder Reddit engagieren, ist Diskretion der Schlüssel – Fragen Sie einfach diesen Redditor die tatsächlich ihr privates Siacoin-Saatgut online gestellt haben und von einem glücklicherweise freundlichen Redditor-Kollegen eine Sicherheitsstunde erhalten haben.

Es scheint ein offensichtlicher Tipp zu sein, keine Finanzinformationen online zu senden, aber es lohnt sich immer noch, sie zu wiederholen.

Hier sind nur einige der Konsequenzen und Sicherheitsrisiken, denen sich Anleger öffnen können:

- Gezielter Phishing-Betrug

- Ransomware

- Soziale Entwicklung

- Raub

Das ist richtig, Raub. Nimm es von dieser taiwanesische Mann der 3 Betrügern den Beweis seiner Bitcoins zeigte und schließlich angegriffen und ausgeraubt wurde. Die Betrüger haben 18 Bitcoins – geschätzt auf über 170.000 US-Dollar – von seinem Konto überwiesen (per Telefon)..

Sogar der isländische Premierminister war ein unwissender Zuschauer auf der Flucht eines Mannes verdächtigt, rund 600 Computer gestohlen zu haben mit Bitcoin bei Islands größtem Raubüberfall.

Sie möchten vielleicht nicht übersehen werden, aber Sie möchten auch nicht zu sehr überblickt werden. Mach dir nichts vor.

2. Verwenden Sie Cold Storage, wenn Sie mehr als 1 Monatsgehalt online speichern

Bei der Entscheidung, ob Sie ein Pony kaufen und 60 bis 150 US-Dollar für eine Hardware-Brieftasche ausgeben möchten, sollten sich HODLer fragen, wie viel sie verlieren können, wenn ihre Passwörter oder Anmeldeinformationen kompromittiert werden.

Das Speichern von privaten Schlüsseln online und die Verwendung von Hot Wallets ist überschaubar und für Anleger geeignet, die kleine Beträge online speichern, während Cold Storage – die Speicherung von Geldern auf einem Offline-Gerät – und Hardware Wallets von Anlegern verwendet werden sollten, die an einer Börse ein Monatsgehalt von mehr als einem Monat haben.

Wenn Sie jedoch finanziell oder emotional drastisch davon betroffen sind, ein Wochengehalt durch einen Hack zu verlieren, lohnt es sich, den Bar-Tab dieses Wochenendes oder einen Teil des Geldes auszugeben, das Sie für den 90. Geburtstag Ihrer Nana gespart haben.

Wo Balina sich in seinem Speicher und / oder in seinen privaten Schlüsseln geirrt hat, war die Verwendung eines generischen und kostenlosen Cloud-Speicherprogramms und kompromittierter College-E-Mails, die es Hackern ermöglichten, seine aktuelle E-Mail zu hacken und Zugriff auf Evernote zu erhalten.

Das Online-Speichern eines privaten Schlüssels oder Saatguts gilt nicht als Kühlhaus – es wird dann als heißes Portemonnaie angesehen, da es mit dem Internet verbunden ist – und wird mit dem geliefert Zahlreiche Probleme und Sicherheitslücken im Zusammenhang mit Hot Wallets.

Wenn im Zweifel, kalt werden.

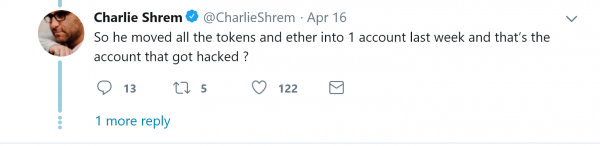

Beide Trezor und das Hauptbuch Nano sind zwei beliebte und seriöse Hardware-Geldbörsen zum Speichern von Geldern. Denken Sie daran, eine kleine Investition in Sicherheit könnte jetzt verhindern Charlie Shrem – ein Gründungsmitglied der Bitcoin Foundation – von der Übergabe in Zukunft.

Wenn Sie Mobilität in Kombination mit Kühlräumen suchen, sollten Sie die CoolWallet S., eine mobile Hardware-Brieftasche, die Bitcoin, Ethereum, Ripple, Litecoin und Bitcoin Cash unterstützt (ERC-20-Token in Kürze erhältlich).

Darüber hinaus sind Papiergeldbörsen ein wirksames Mittel zur Kühllagerung, sofern Sie dies nicht tun Legen Sie das Blatt Papier mit Ihrem Wiederherstellungssamen und Ihrer PIN ein vor dem Flug unter dem Kissen Ihrer Tochter und beauftragen Sie ein Reinigungsteam, um aufzuräumen.

Für einen umfassenden Überblick über Cryptocurrency Wallets, Lesen Sie unseren Anfängerleitfaden zu Kryptowährungsbrieftaschen.

3. Vorsicht vor Punycode

Seit dem kometenhaften Aufstieg von Crypto in den letzten Jahren ist Phishing die bevorzugte Methode für Betrüger, die unachtsame HODLer ausnutzen möchten und schnell auf kostenlose Crypto-Werbegeschenke springen möchten – danke an @VitarikBooterun aus Russland, der 2 Follower und kein Profilbild hat ( Dies ist ein gefälschter und vollständig erfundener Twitter-Handle, aber melden Sie sich bei Twitter an und finden Sie einen @VitalikButerin Tweet und zur Kenntnis nehmen).

Das besorgniserregendste Problem bei heutigen Phishing-Angriffen ist ihre Komplexität und ästhetische Authentizität. Besonders für Leute wie mich, jemanden, der eigentlich eine Lesebrille tragen soll, aber nicht von seiner Mutter überzeugt ist, dass er mit ihnen besser aussieht – und sich stattdessen dafür entscheidet, den Computer zu schielen und dicht an sein Gesicht zu halten.

Und ich bin nicht der einzige, der zuvor getäuscht wurde.

Anfang dieses Jahres stellte sich heraus, dass Ein gefälschter Tron-Account wurde von Twitter verifiziert. Das Konto hatte über 140.000 Follower angehäuft, als es Werbegeschenke für Betrug twitterte, bei denen Benutzer kleine Mengen der ETH an eine angegebene Adresse schickten, mit dem Versprechen, das 10-fache der Gegenleistung zu erhalten.

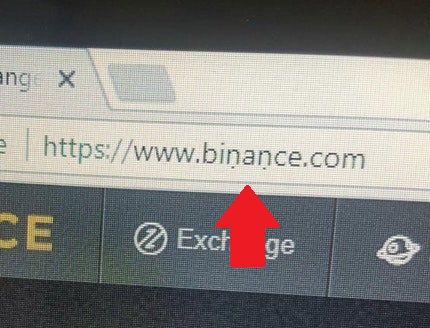

Es hört hier nicht auf. Phishing-Angriffe werden kreativer. Obwohl diese Phishing-Methode im Balina-Hack nicht verwendet wird, lohnt es sich, ein Auge darauf zu werfen: Suchen Sie nicht weiter als nach „Punycode“.

Einfach ausgedrückt ist Punycode eine spezielle Darstellung von Unicode, Hacker können Zeichen in ASCII konvertieren, einen kleineren und eingeschränkten Zeichensatz – denken Sie an die deutsche Sprache. Der deutsche Name für München lautet beispielsweise „München“..

Wie können Sie legitime Websites von böswilligen unterscheiden??

- Suchen Sie zunächst nach dem grünen “https” und dem Wort “Secure” links neben der URL-Adresse einer Website. Grün zeigt an, dass die Website die erforderlichen SSL-Zertifikate erhalten hat und legitim ist.

- Zweitens ist das Lesezeichen einer häufig besuchten Webseite ein wirksames Mittel, um Fehler oder Rechtschreibfehler zu minimieren.

- Stellen Sie sicher, dass die URL korrekt eingegeben wurde, und vertrauen Sie Ihrem Bauch. Eine Website, auf der Popups angezeigt werden, sobald sie sofort auf der Seite landen, ist wahrscheinlich nicht die richtige Website, um Krypto im Wert von Tausenden von Dollar zu handeln und zu speichern.

4. Zwei-Faktor-Authentifizierung ist der Schlüssel – Eine Methode ist oberstes Gebot

Das Sichern von Kryptokonten und Anmeldungen mit Zwei-Faktor-Authentifizierung – auch als 2FA bezeichnet – ist ein wesentlicher Schritt zur Verbesserung der Portfoliosicherheit. Nach 2FA müssen Benutzer ein Einmalkennwort (OTP) eingeben, das ihnen über ein Smartphone oder eine Anwendung zur Verfügung gestellt wird, um den Anmeldevorgang abzuschließen.

Benutzer, die die Sicherheit ernst nehmen, sollten jedoch auf die Verwendung der SMS-Authentifizierung für 2FA verzichten und stattdessen Apps wie z Google Authenticator, oder die weniger beliebte Authy.

Forscher und Sicherheitsexperten haben lange vor der Verwendung von Textnachrichten gewarnt Als validierende Sicherheitsmaßnahme bei der Online-Anmeldung wird darauf hingewiesen, dass Hacker zuvor umfangreiche Angriffe organisiert haben, bei denen sie bekannte Fehler in verschiedenen Mobilfunknetzen ausnutzten, um an Benutzer gesendete Textnachrichten abzufangen.

Der Vorteil von Google Authenticator besteht darin, dass keine Interaktion mit einem Mobilfunkanbieter erforderlich ist und die zeitlich begrenzten Authentifizierungscodes in der App (normalerweise 30 Sekunden lang) und auf dem Telefon gespeichert bleiben. Selbst wenn ein Hacker die Telefonnummer eines Benutzers schnell auf ein neues Telefon verschiebt, bleibt der Code davon unberührt.

Wenn Sie Google Authenticator oder andere 2FA-Apps verwenden, müssen Sie unbedingt private Schlüssel sichern und sicher speichern – für den Fall, dass Sie Ihr Telefon beschädigen oder verlieren.

Abschließende Gedanken

Während einige in der Krypto-Community nicht davon überzeugt sind, dass Balina wirklich gehackt wurde – was auf einige verdächtige Umstände und Gründe hinweist, warum Balina tatsächlich direkt daran beteiligt war -, hat Balina solche Behauptungen seitdem widerlegt und behauptet, der Hack sei jetzt offiziell strafrechtlich untersucht.

Unabhängig davon, was tatsächlich passiert ist, ist es klar, dass selbst “erfahrene” Krypto-Inhaber ungeheure und offensichtliche Sicherheitsfehler begehen.

Hoffentlich erinnert dieser Artikel alle daran, dass es wichtig ist, sich einen Moment Zeit zu nehmen, um zu überdenken, ob Sie die richtigen Vorsichtsmaßnahmen treffen – egal wie einfach und grundlegend sie scheinen -, um Kryptowährung sicher zu handeln und zu speichern.

Verbunden: So sichern Sie Ihre Kryptowährungen