ما هو التشفير؟

عند البحث العملات الرقمية, من المرجح أنك صادفت مصطلح “التشفير”. قد تعتقد أن التشفير مرتبط بالعملات المشفرة بطريقة ما ، وستكون على صواب.

ومع ذلك ، يتم استخدام التشفير لمزيد من التطبيقات ، مثل حماية البيانات وأجهزة الصراف الآلي وكلمات مرور الكمبيوتر وغير ذلك الكثير. في هذه المقالة ، نطلعك على أساسيات التشفير ونناقش دوره في العملات المشفرة.

تاريخ التشفير

التشفير هو طريقة لإخفاء المعلومات للحفاظ على محتواها آمنًا وسريًا. للكشف عن المعلومات ، يحتاج القارئ إلى معرفة كيفية تعديل المعلومات ، أو مشفر. لا يمكن قراءة الرسالة المشفرة ، إذا تم إجراؤها بشكل صحيح ، إلا من قبل المرسل والمتلقي.

علم التشفير ليس جديدًا وقد كان موجودًا منذ آلاف السنين. تاريخيًا ، تم استخدام التشفير لإرسال رسائل مهمة كانت مخصصة فقط لمجموعة مختارة من العيون. تم العثور على رسائل التشفير الأولى في مواقع قدماء المصريين ، لكن الدليل الأول على استخدام التشفير بشكل استراتيجي يعود إلى العصر الروماني.

قيصر الشفرات

قيصر الشفرات

وفقًا للمؤرخين ، استخدم يوليوس قيصر التشفير ، وطور ما يسمى بـ قيصر الشفرات لإرسال رسائل سرية إلى كبار جنرالاته. تم استخدام طريقة حماية المعلومات الحساسة من العيون غير المرغوب فيها حتى العصر الحديث.

خلال الحرب العالمية الثانية ، استخدم الألمان آلة تشفير تسمى Enigma Machine لإرسال معلومات مهمة إلى صفوفهم. كما هو الحال مع معظم أنظمة التشفير ، كانت هناك طريقة تم اكتشافها بواسطة آلان تورينج (العبقرية الرياضية واسم اختبار تورينج) ، التي ينظر إليها البعض الآن على أنها واحدة من أكثر نقاط التحول الحاسمة في الحرب العالمية الثانية.

أساسيات التشفير

يعد تشفير Caesar المذكور أعلاه ، أو تشفير التحول ، أحد أبسط الطرق لتشفير الرسالة وفهم التشفير. يطلق عليه أيضًا شيفرة التحول لأنه يستبدل الحروف الأصلية للرسالة بأحرف أخرى عن طريق الانتقال لأعلى أو لأسفل في الأبجدية.

على سبيل المثال ، إذا قمنا بتشفير الرسالة بـ +3 ، فإن A ستصبح D ، و K ستصبح N. عكس ، مع القاعدة -2 ، D سوف تصبح B و Z ستصبح X.

اقرأ كل شيء عن الاستثمار في blockchain

uhdg hyhubwklqj rq lqyhvw lq eorfnfkdlq

على الرغم من أن هذه واحدة من أبسط طرق التشفير ، إلا أن المنطق الكامن وراءها هو نفسه في الأساس لكل طريقة. هناك رسالة سرية للجميع ما عدا الأطراف المعنية وعملية لجعل هذه الرسالة غير مقروءة للجميع باستثناء من هم على دراية بها. هذه العملية هي التشفير ، وتتكون من عنصرين:

الشفرات – هذه هي مجموعة القواعد التي تستخدمها لتشفير المعلومات. على سبيل المثال ، تحويل الأبجدية إلى عدد X من الأحرف كما هو الحال في Caesar Cipher. ليس بالضرورة أن يكون التشفير سرًا ، لأنك لن تتمكن من قراءته إلا إذا كان لديك حق الوصول إلى المفتاح.

المفتاح – يخبرك هذا بكيفية ترتيب مجموعة قواعد التشفير. بالنسبة لشفرات قيصر ، سيكون هذا هو عدد الأحرف التي سيتغيرها التشفير أبجديًا ، مثل +3 أو -2. المفتاح هو الأداة المستخدمة لفك تشفير الرسالة.

لذلك يمكن للعديد من الأشخاص الوصول إلى نفس الشفرة ، ولكن بدون المفتاح لا يزالون غير قادرين على كسرها.

تتم عملية نقل الرسالة السرية على النحو التالي:

- يريد الطرف “أ” إرسال رسالة إلى الطرف “ب” ولكنه لا يريد أن يقرأها أحد.

- يستخدم الطرف “أ” مفتاحًا لتشفير الرسالة وتحويل النص إلى نص مشفر.

- يتلقى الطرف B النص المشفر.

- يستخدم الطرف ب نفس المفتاح لفك تشفير نص التشفير ويمكنه الآن قراءة الرسالة.

التطورات في علم التشفير

يتم تشفير الرسائل المشفرة لحماية محتواها ، مما يعني أنه ستكون هناك دائمًا أطرافًا مهتمة بالحصول على تلك المعلومات. ومع ذلك ، نظرًا لأن الناس حاولوا ونجحوا في فك الرموز المختلفة ، فقد أُجبر التشفير على التكيف. لقد انتقلت إلى أبعد من مجرد تبديل الحروف في الأبجدية ، وتطورت إلى ألغاز معقدة للغاية يصعب حلها بشكل متزايد. بدلاً من تبديل بعض الأحرف في الأبجدية ، يتم الآن تغيير الأحرف إلى أرقام وحروف ورموز أخرى بناءً على مئات أو آلاف الخطوات الوسيطة.

أدى عصر الكمبيوتر إلى زيادة هائلة في صعوبة التشفير. وذلك لأن أجهزة الكمبيوتر جلبت معها زيادة كبيرة في القوة الحسابية. لا يزال الدماغ البشري هو أكثر أجهزة الكمبيوتر تعقيدًا ، ولكن عندما يتعلق الأمر بإجراء العمليات الحسابية ، فإن أجهزة الكمبيوتر تكون أسرع بكثير ويمكنها التعامل مع عمليات حسابية أكبر بكثير..

يتضمن التشفير في العصر الرقمي الهندسة الكهربائية وعلوم الكمبيوتر والرياضيات. يتم الآن تشفير الرسائل وفك تشفيرها بشكل عام باستخدام خوارزميات معقدة للغاية تم إنشاؤها بواسطة مجموعة من هذه التقنيات. ومع ذلك ، بغض النظر عن مدى قوة التشفير ، سيكون هناك دائمًا أشخاص يعملون على كسره.

فك الشفرة

يمكنك أن ترى أنه حتى بدون المفتاح ، ليس من الصعب جدًا كسر شفرة قيصر. يمكن أن يأخذ كل حرف 25 قيمة مختلفة فقط ، وبالنسبة لمعظم القيم ، لن تكون الرسالة منطقية. عن طريق التجربة والخطأ ، ستكون قادرًا على فك تشفير الرسالة دون بذل الكثير من الجهد.

يُعرف اختراق التشفير من خلال تجربة جميع الاحتمالات باسم القوة الغاشمة. إنه يعني تجربة كل الاحتمالات حتى يصلح الحل. مع زيادة قوة الحوسبة ، يصبح هذا تهديدًا أكثر واقعية لا يمكن معالجته إلا من خلال زيادة تعقيد التشفير. كلما زاد عدد المفاتيح الممكنة للشفرات ، زادت صعوبة “القوة الغاشمة” في طريقك إلى الرسالة.

تسمح الأصفار المتقدمة الحالية بتريليونات المفاتيح المحتملة ، مما يجعل القوة الغاشمة أقل تهديدًا. ومع ذلك ، فقد قيل أن أجهزة الكمبيوتر العملاقة, وخاصة أجهزة الكمبيوتر الكمومية, سيتمكن قريبًا من كسر معظم عمليات التشفير من خلال القوة الغاشمة نظرًا لقوتها الحسابية التي لا مثيل لها.

كما قيل ، أصبح فك رموز الرسائل أصعب وأصعب ، لكنه ليس مستحيلاً. هذا لأن التشفير مرتبط بطبيعته بمجموعة من القواعد. يمكن تحليل القواعد وإفساح المجال لطريقة أكثر دقة لفك تشفير رسالة: تحليل التردد.

مع الزيادة الهائلة في تعقيد الأصفار ، لا يمكن القيام بذلك إلا من خلال أجهزة الكمبيوتر في الوقت الحاضر ، ولكن لا يزال من الممكن القيام بذلك. تحلل هذه التقنية الأحداث المتكررة وتحاول العثور على المفتاح من خلال هذه الطريقة.

دعنا نستخدم مثال Caesar Cipher مرة أخرى لشرح ذلك. نحن نعلم أن الحرف E يستخدم بشكل متكرر أكثر من الأحرف الأخرى في الأبجدية. عندما نطبق هذه المعرفة على رسالة بتشفير قيصر ، سنبحث عن الحرف الأكثر ظهورًا. نجد أن الحرف H يستخدم أكثر من غيره ونختبر هذا الافتراض من خلال تطبيق تحول -3 على الرسالة. كلما أصبحت الرسالة أطول ، أصبح تحليل التردد أسهل.

uhdg hyhubwklqj rq lqyhvw lq eorfnfkdlq

التشفير والعملات المشفرة

تخدم معظم العملات المشفرة أغراضًا مختلفة تمامًا عن إرسال الرسائل السرية ، لكن التشفير لا يزال يلعب دورًا رئيسيًا. لقد اتضح أن المبادئ التقليدية للتشفير والأدوات المستخدمة لها في الواقع لها وظائف أكثر مما كنا نعتقد سابقًا.

أهم الوظائف المكتشفة حديثًا هي تجزئة و التوقيعات الرقمية.

تجزئة

التجزئة هي طريقة تشفير لتحويل كميات كبيرة من البيانات إلى أرقام قصيرة يصعب تقليدها. إنه عنصر أساسي في تقنية blockchain ويهتم بشكل أساسي بحماية وسلامة البيانات المتدفقة عبر blockchain.

تستخدم هذه الطريقة بشكل أساسي في أربع عمليات:

- للتحقق والتحقق من أرصدة حسابات المحافظ

- لتشفير عناوين المحفظة

- لتشفير المعاملات بين المحافظ

- لجعل تعدين الكتل ممكنًا (للعملات المشفرة القابلة للتعدين) من خلال إنشاء الألغاز الرياضية التي تحتاج إلى حل لحل كتلة

التوقيعات الرقمية

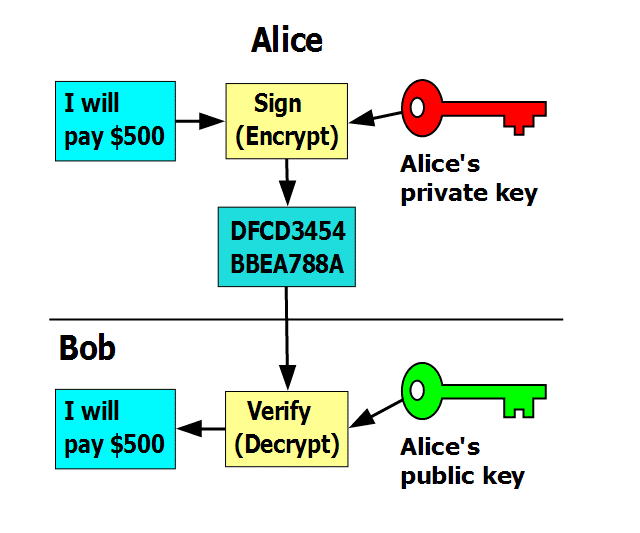

أ توقيع إلكتروني, على غرار التوقيع الخاص بك ، يتم استخدامه للتحقق من أنك أنت الذي تقوله أنت. عندما يتعلق الأمر بالعملات المشفرة ، فإن التوقيعات الرقمية هي وظائف رياضية تتوافق مع شيء محدد محفظة جيب.

وبالتالي ، فإنها تعمل كدليل على أن محفظة معينة هي في الواقع المحفظة التي تدعي أنها كذلك – فهي في الأساس تعريف رقمي للمحفظة. من خلال إرفاق توقيع رقمي بمعاملة ما ، لا يمكن لأي شخص الاعتراض على أن هذه المعاملة جاءت من المحفظة التي يزعم أنها أتت منها ، ولا يمكن انتحال هوية تلك المحفظة بواسطة محفظة أخرى.

تستخدم التوقيعات الرقمية التشفير لتعريف المحفظة وتتطابق سراً مع المفتاح العام والخاص للمحفظة. مفتاحك العمومي هو في الأساس رقم حسابك المصرفي ، بينما مفتاحك الخاص هو الرمز السري. لا يهم ما إذا كان الأشخاص يعرفون حسابك المصرفي ، لأن الشيء الوحيد الذي يمكنهم فعله به هو إيداع الأموال في حسابك. ومع ذلك ، إذا كانوا يعرفون رمزك السري أيضًا ، فقد تواجه مشكلة حقيقية.

في blockchain ، يتم استخدام المفتاح الخاص لتشفير المعاملات ، بينما يتم استخدام المفتاح العام لفك التشفير. هذا ممكن لأن الطرف المرسل هو المسؤول عن المعاملة. يقوم الطرف المرسل بتشفير المعاملة بمفتاحه الخاص ، ولكن يمكن فك تشفير ذلك باستخدام المفتاح العام للمستلم لأنهم يحتاجون فقط إلى التحقق من أنك أنت من أرسل الرسالة بالفعل. إذا كان المفتاح العام للطرف المرسل لا يعمل على فك تشفير المعاملة ، فإن المعاملة ليست من تلك المحفظة.

المصدر: ويكيميديا

المصدر: ويكيميديا

في هذا النظام ، يتم توزيع المفتاح العام بحرية ويتم إقرانه سرًا بمفتاح خاص. لا يمثل الأمر مشكلة إذا كان المفتاح العمومي معروفًا ، ولكن يجب دائمًا الاحتفاظ بالمفتاح الخاص سراً. على الرغم من أنه تم إقران الاثنين ، إلا أن حساب المفتاح الخاص لشخص ما استنادًا إلى مفتاحه العام يعد أمرًا صعبًا من الناحية الحسابية لدرجة أنه غير مجدٍ من الناحية المالية والتقنية.

حماية المفتاح هو عيب رئيسي لهذه الطريقة. إذا تعلم الآخرون مفتاحك الخاص ، فيمكنهم الوصول إلى محفظتك وإجراء المعاملات باستخدامه ، وهو ما حدث بالفعل في ملف بلومبرج خطأ عندما تم الإبلاغ عن عرض مفتاحه الخاص على شاشة التلفزيون عن طريق الخطأ.

متعلق ب: كيفية تأمين عملاتك المشفرة

ملاحظات ختامية

التشفير الذي يتم استخدامه ل تقنية blockchain لديها الكثير من الطبقات المختلفة لها. تستكشف هذه المقالة أساسيات التشفير واستخدامه في بلوكشين ، ولكن هناك المزيد من العمق التقني لذلك.. على هذا الموقع يمكنك تعلم كل شيء عن التشفير مجانًا! إذا كنت مهتمًا أكثر بإلقاء نظرة عامة متعمقة على طرق التشفير المحددة المستخدمة في تقنية blockchain, هذه المقالة يمكن أن يكون مفيدًا جدًا في البداية.

ما هو مهم لفهم العلاقة بين التشفير وتقنية blockchain هو الحماية التي يوفرها تشفير الأمان. يسمح لنظام غير موثوق به لا تضطر فيه الأطراف إلى الوثوق ببعضها البعض لأنهم يستطيعون وضع ثقتهم في طرق التشفير المستخدمة.

منذ ظهور بيتكوين في عام 2009 ، صمدت الحماية المشفرة لـ blockchain في وجه جميع محاولات التلاعب بالبيانات ، وكان هناك الكثير. علاوة على ذلك ، تطبق العملات المشفرة الجديدة طرقًا أكثر أمانًا للتشفير ، بعضها بالفعل مقاوم للكم وبالتالي محمي من التهديدات المستقبلية المحتملة.

بدون التشفير ، لا يمكن أن يكون هناك Bitcoin ولا عملة مشفرة ، هذه الفترة. بشكل مثير للدهشة ، إنها طريقة علمية تم اختراعها منذ آلاف السنين والتي تحافظ على الأصول الرقمية آمن ومضمون.